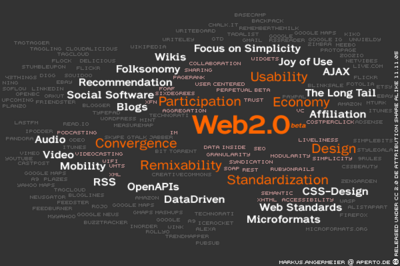

Acabo de terminar de revisar el texto Top 10 Web 2.0 Attack Vectors de Shreeraj Shah, cuya temática gira en torno a lo que el autor considera como los vectores de ataque más habituales en lo que se ha dado en llamar Web 2.0.

Me encantan estos textos frescos, modernos y revitalizantes, ya que no sólo tratan temas actuales y disciplinas relativamente poco conocidas, sino que además, me hacen pensar y reflexionar.

Estos vectores son discutibles, ya que, como es habitual, cada uno cuenta la feria según la ha vivido. De todos modos es un listado interesante, que debe hacernos recapacitar sobre la progresión en la interactividad con la Web, que tiene que ir obligatoriamente acompañada de la seguridad, la privacidad y la protección de los datos personales más robusta posible. Una reflexión igualmente importante es aquella que debe hacernos ver con claridad, a quienes nos dedicamos a la seguridad de la información y a los desarrolladores en general, que los avances tecnológicos siempre traen de la mano avances en la complejidad, lo que suele favorecer la aparición no sólo de problemas de funcionalidad, sino también de brechas de seguridad.

Hace unos años, la seguridad Web prácticamente se circunscribía a la seguridad del servidor Web. No había aplicaciones Web, sólo había documentos estáticos, que a lo sumo permitían la inyección de etiquietas HTML. Los tiempos han cambiado, y necesariamente, debe cambiar la aproximación que hagamos a la seguridad en este tipo de despliegues. La Web 2.0 requiere una evolución de la hacia una seguridad 2.0. Aplicar las técnicas y conceptos de seguridad de antaño a los servicios de hoy en día es a todas luces insuficiente. Es tan absudo como pretender mantener un coche moderno con las acciones de mantenimiento que se aplicaban hace años.

Soy de los que creo que la seguridad siempre va un paso atrás respecto a las innovaciones, y que rara vez está a la altura de las necesidades. La seguridad 2.0 que promulgan este tipo de documentos debió haberse previsto no hoy, sino hace bastante tiempo, y las aplicaciones 2.0 deberían haber seguido desde un principio un ciclo de vida en el que la seguridad figurase como parte clave de los desarrollos.

Todos los que alguna vez hemos estado metidos en gestión de proyectos o entornos de diseño y desarrollo, sabemos perfectamente que esto jamás se cumple. En los ciclos de desarrollo rara vez se cuenta con la presencia de un análisis de seguridad paralelo, siendo también poco frecuente que los pases a producción de un aplicativo incluyan verificaciones de seguridad. El criterio motor fué, es y será que la aplicación cumpla con los requisitos del negocio. Las verificaciones de seguridad muchas veces ni tan siquiera se llevan a cabo a posteriori.

No quiero decir con esto que la seguridad sea más importante que alinear una aplicación con los requisitos de negocio, porque no lo es. Simplemente hago un llamamiento para que, de una vez por todas, se incluya a la seguridad como parte activa de estos ciclos, como único garante de que la Web 2.0 sea más confiable y segura. Se están haciendo esfuerzos, pero hay que darle una vuelta más a la tuerca.

Sin más preámbulos, listo esos diez vectores de ataque a los que el autor hace referencia. Si necesitáis que os amplíe algún elemento, decídmelo en los comentarios :)

- Cross-site scripting en AJAX

- Envenenamiento XML

- Ejecución de código malicioso AJAX

- Inyección RSS /Atom

- Enumeración y escaneo WDSL

- Validación en rutinas AJAX desde el lado del cliente

- Problemas asociados al enrutado de servicios Web

- Manipulación de parámetros con SOAP

- Inyección XPATH en mensajes SOAP

- Manipulación de RIAs (Rich Internet Applications)

Echo en falta todo el conjunto de ataques que se realizan no contra las aplicaciones, sino contra los servidores de dichas aplicaciones y las interfaces existentes. Aún así, insisto en que es un listado interesante, y además, el documento está enfocado desde el punto de vista de la aplicación, y no de los servidores que la soportan.

Saludos, y buen fin de semana :)

Seria bueno estimado Sergio, linkear algunas documentaciones para estas vulnerabilidades, ya que son de muy buen interes.

gracias y saludos,